Een veelvoorkomende fout op de werkvloer is de gedachte: 'Daar trap ik toch niet in'. Hoewel het wellicht op het eerste gezicht logisch klinkt, stijgt het aantal succesvolle phishing-aanvallen op het MKB exponentieel. De tijd van slechte vertalingen en overduidelijke spelfouten is - zeker met de komst van AI - verleden tijd. Anno 2026 is phishing dus niet enkel meer een kwestie van gezond verstand, maar ook van actief bewustzijn.

Gebruik van AI in phishing

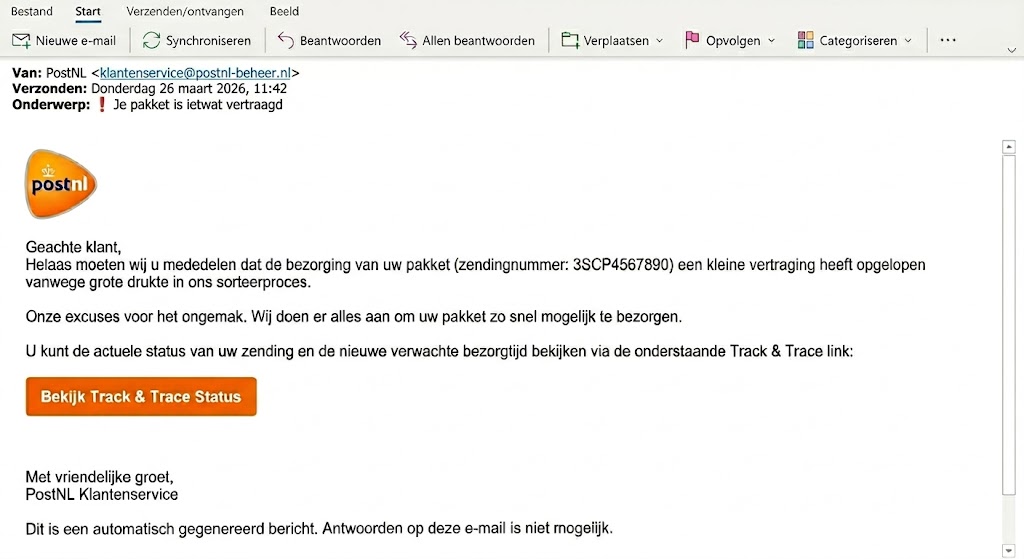

Om phishing zo realistisch mogelijk te laten lijken maken cybercriminelen tegenwoordig volop gebruik van AI. Mails die afkomstig lijken te zijn van bekende pakketdiensten, banken of softwareleveranciers, zijn qua opmaak en taalgebruik bijna niet meer van het origineel te onderscheiden.

Daarnaast spelen deze berichten, zoals het bovenstaande bericht in het voorbeeld, slim in op emotie en urgentie. Een geblokkeerd account dat direct geverifieerd moet worden, een openstaande factuur met een dreigende incasso, of een belangrijk pakket dat klaarligt bij een sorteercentrum. De druk wordt opgevoerd, waardoor de ontvanger tóch even snel wil kijken en de kritische blik verdwijnt.

Drie essentiële controles bij mails

Omdat de visuele kenmerken van een e-mail niet meer blindelings te vertrouwen zijn, is een gezonde dosis achterdocht noodzakelijk. Het is daarom belangrijk om standaard drie stappen toe te passen bij elk onverwacht bericht:

- 🕵️♂️ Controleer de werkelijke afzender

Kijk altijd verder dan alleen de weergavenaam in de mailbox. Iedereen kan de naam 'PostNL' of 'Microsoft' typen. Klik op de naam om het daadwerkelijk e-mailadres te bekijken. Komt het domein (het gedeelte na @) exact overeen met de organisatie? Een kleine afwijking, zoals '.net' of een subtiel weggelaten letter, is direct een rode vlag. - 🔗 Check de achterliggende URL

Klik nooit direct op een grote, opvallende knop in een e-mail. Door met de muis over de link of knop te zweven (zonder te klikken!), verschijnt onderin het scherm de daadwerkelijke URL. Verwijst dit naar een onbekende, vreemde domeinnaam in plaats van de officiële website? Sluit dan de mail direct. - 📎 Open nooit zomaar bijlagen

Een factuur in een .zip-bestand of een onverwacht Word-document van een onbekende afzender kan direct schadelijke software of ransomware installeren. Bij twijfel is het altijd veiliger om via een andere route contact op te nemen met de afzender, bijvoorbeeld door zelf naar de officiële website te navigeren of even te bellen.

De mens als sterkste verdediging

Hoe geavanceerd spamfilters en firewalls tegenwoordig ook zijn, er glipt altijd wel eens een geraffineerde phishingmail doorheen. Op dat moment is de menselijke factor cruciaal.

Bloemert IT ondersteunt organisaties met gerichte Security Awareness trainingen. Door realistische, AI-gestimuleerde phishing-aanvallen te simuleren, worden medewerkers in een veilige omgeving getraind om dreigingen in de praktijk te herkennen. Het doel is simpel: het bewustzijn structureel verhogen en de slagingskans van een echte aanval minimaliseren. Zo verandert het team van een potentieel risico in een actieve, scherpe verdedigingslinie.

Is de organisatie voorbereid?

Weten hoe jouw organisatie ervoor staat? Bekijk de mogelijkheden rondom phishing-simulaties op de website, of neem contact op voor een vrijblijvend adviesgesprek.